Podsłuch w telefonie – objawy, jak sprawdzić i czy ktoś Cię podsłuchuje (Android i iPhone)

- 2 dni temu

- 8 minut(y) czytania

Podsłuch w telefonie objawy – dlaczego większość osób szuka w złym miejscu

W praktyce operacyjnej jedna rzecz powtarza się niemal zawsze: osoby podejrzewające podsłuch w telefonie skupiają się na objawach, które nie mają znaczenia. Szukają szybkiego rozładowywania baterii, nagrzewania urządzenia czy spowolnień systemu, podczas gdy rzeczywiste mechanizmy inwigilacji działają znacznie subtelniej i są projektowane właśnie po to, by takich sygnałów nie generować.

Nowoczesny podsłuch w telefonie w 2026 roku to nie fizyczne urządzenie ukryte w obudowie, ale kombinacja dostępu do danych, oprogramowania oraz mechanizmów systemowych, które funkcjonują w tle. W wielu przypadkach użytkownik ma do czynienia nie z klasycznym spyware, lecz z przejęciem dostępu do konta – Google lub Apple ID – co pozwala na odczyt danych bez jakiejkolwiek ingerencji w samo urządzenie. To zasadniczo zmienia punkt ciężkości całej analizy.

Dlatego pierwszym błędem jest próba oceny sytuacji na podstawie jednego objawu. Podsłuch nie „objawia się” w prosty sposób. On zostawia ślady w logice działania systemu i przepływie danych.

Czy ktoś może mnie podsłuchiwać bez instalowania czegokolwiek?

To pytanie, które całkowicie zmienia perspektywę. W zdecydowanej większości realnych spraw odpowiedź brzmi: tak.

Dostęp do telefonu nie musi oznaczać instalacji aplikacji. Wystarczy jednorazowy fizyczny dostęp do urządzenia lub znajomość danych logowania, aby uzyskać kontrolę nad kontem powiązanym z telefonem. W przypadku Androida jest to konto Google, w przypadku iPhone’a – Apple ID. Te systemy są zaprojektowane tak, aby synchronizować dane pomiędzy urządzeniami, co w normalnych warunkach jest wygodne. W nieautoryzowanym scenariuszu staje się jednak najprostszą formą inwigilacji.

W praktyce oznacza to możliwość odczytu wiadomości, zdjęć, historii lokalizacji czy nawet części aktywności użytkownika, bez żadnej ingerencji w system operacyjny telefonu. Co istotne, taki dostęp nie generuje typowych „objawów podsłuchu”, ponieważ z punktu widzenia urządzenia wszystko działa poprawnie. To użytkownik traci kontrolę nad danymi, a nie nad urządzeniem jako takim.

Podsłuch w telefonie jak działa – rzeczywista architektura zagrożenia

Aby zrozumieć, dlaczego wykrycie podsłuchu jest trudne, trzeba spojrzeć na to z poziomu technicznego. W uproszczeniu można wyróżnić trzy główne warstwy, na których działa inwigilacja.

Pierwsza to warstwa aplikacyjna, czyli klasyczne spyware i stalkerware. Oprogramowanie tego typu instaluje się na telefonie i uzyskuje dostęp do mikrofonu, plików, komunikatorów czy lokalizacji. Współczesne aplikacje szpiegowskie są projektowane tak, aby maksymalnie ograniczyć swoją widoczność. Często działają bez ikony, pod nazwami przypominającymi procesy systemowe, a ich aktywność jest ograniczana do określonych momentów, aby nie wzbudzać podejrzeń.

Druga warstwa to wykorzystanie usług systemowych, szczególnie w systemie Android. Mechanizmy takie jak Accessibility Service pozwalają na przechwytywanie treści wyświetlanych na ekranie, rejestrowanie interakcji użytkownika, a w skrajnych przypadkach nawet pełną kontrolę nad urządzeniem. To nie jest już „podsłuch” w potocznym rozumieniu, lecz pełna obserwacja aktywności.

Trzecia i najczęściej niedoceniana warstwa to dostęp do danych poprzez konto. W tym scenariuszu nie ma potrzeby instalowania czegokolwiek. Dane są pobierane z chmury, synchronizowane i analizowane poza urządzeniem. To rozwiązanie jest jednocześnie najtrudniejsze do wykrycia, ponieważ nie zostawia klasycznych śladów na telefonie.

Podsłuch w iPhone – mit bezpieczeństwa

W świadomości użytkowników iPhone funkcjonuje jako urządzenie „niemożliwe do zhakowania”. To przekonanie jest jednym z największych błędów, z jakimi spotykamy się w praktyce.

Rzeczywiście, system iOS jest bardziej zamknięty niż Android i utrudnia instalację klasycznego spyware. Jednak nie oznacza to braku możliwości inwigilacji. W zdecydowanej większości przypadków problem nie dotyczy samego urządzenia, lecz konta Apple ID. Jeśli ktoś uzyska do niego dostęp, może analizować dane synchronizowane z telefonu bez konieczności ingerencji w system.

Dodatkowo istnieją scenariusze bardziej zaawansowane, takie jak jailbreak czy wykorzystanie podatności systemowych. Są one rzadsze, ale realne. W praktyce jednak najczęściej mamy do czynienia z czymś znacznie prostszym – przejęciem dostępu do danych, a nie urządzenia.

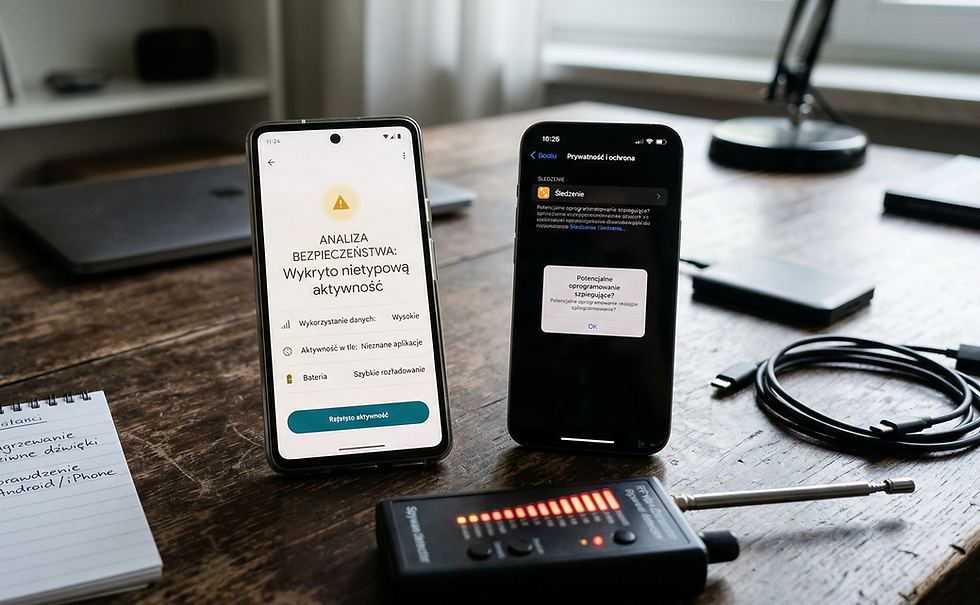

Objawy, które naprawdę mają znaczenie

Jeżeli istnieje jeden wspólny mianownik wszystkich realnych przypadków, to jest nim niespójność informacji. Użytkownik zaczyna zauważać, że ktoś posiada wiedzę, której nie powinien mieć. Pojawiają się sytuacje, w których prywatne rozmowy, wiadomości czy plany stają się znane osobie trzeciej.

Z technicznego punktu widzenia istotne są również sygnały związane z kontem – nowe logowania, urządzenia powiązane, zmiany ustawień bezpieczeństwa czy brak powiadomień o dostępie. To nie są objawy „widoczne” w codziennym użytkowaniu, ale mają kluczowe znaczenie diagnostyczne.

W przeciwieństwie do tego, większość popularnych „objawów z internetu” nie ma wartości dowodowej. Problemy z baterią, wydajnością czy temperaturą urządzenia są zbyt ogólne, aby można je było wiązać z podsłuchem.

Dlaczego użytkownik nie jest w stanie tego ocenić samodzielnie

Największym problemem nie jest brak narzędzi, ale brak kontekstu. Użytkownik widzi pojedyncze sygnały, ale nie jest w stanie połączyć ich w całość. Nie analizuje logów systemowych, nie ma dostępu do pełnych danych o ruchu sieciowym, nie wie, jakie procesy są standardowe, a jakie nie.

Dodatkowo wiele osób próbuje rozwiązać problem poprzez instalację aplikacji „do wykrywania podsłuchów”. W praktyce narzędzia te mają bardzo ograniczone możliwości i nie są w stanie wykryć bardziej zaawansowanych form inwigilacji. Dają natomiast poczucie bezpieczeństwa, które często jest złudne.

Jak podkreśla det. Piotr Nowak, specjalista ds. cyberbezpieczeństwa, największym błędem jest próba uproszczenia problemu, który z natury jest złożony. Wykrywanie podsłuchu nie polega na znalezieniu jednego sygnału, ale na analizie całego środowiska danych i zachowania systemu.

Podsłuch w telefonie jak sprawdzić – gdzie kończą się możliwości użytkownika

Moment, w którym użytkownik zaczyna „sprawdzać telefon”, jest kluczowy. I to właśnie tutaj najczęściej dochodzi do błędów, które później uniemożliwiają rzetelną analizę.

Naturalnym odruchem jest wejście w ustawienia, przejrzenie listy aplikacji, sprawdzenie uprawnień czy instalacja narzędzia antyspyware. Problem polega na tym, że te działania operują wyłącznie na powierzchni systemu. Użytkownik widzi tylko to, co system pozwala mu zobaczyć. A nowoczesne oprogramowanie szpiegowskie jest projektowane dokładnie tak, aby tej widoczności unikać.

W praktyce oznacza to, że nawet poprawnie przeprowadzona „ręczna kontrola” telefonu pozwala wykryć jedynie najprostsze przypadki. Te bardziej zaawansowane pozostają całkowicie poza zasięgiem.

Dlaczego spyware jest niewidoczne – mechanizmy ukrywania

Współczesne aplikacje szpiegowskie nie działają jak klasyczne programy. Ich celem nie jest funkcjonalność widoczna dla użytkownika, lecz maksymalne ograniczenie wykrywalności.

Najczęściej spotykane mechanizmy to:

brak ikony i ukrycie wśród usług systemowych

nazwy sugerujące procesy systemowe

selektywna aktywność (np. tylko w określonych godzinach)

ograniczenie zużycia zasobów, aby uniknąć anomalii

wykorzystanie legalnych funkcji systemu zamiast „hakowania”

W systemie Android szczególnie istotną rolę odgrywają usługi dostępności. To właśnie one pozwalają na przechwytywanie treści z ekranu, analizę komunikatorów czy śledzenie działań użytkownika bez konieczności ingerencji w głębsze warstwy systemu.

W iOS mechanizm wygląda inaczej, ale cel pozostaje ten sam – wykorzystanie tego, co system już oferuje, zamiast jego łamania. Dlatego w wielu przypadkach podsłuch nie polega na instalacji czegokolwiek, lecz na wykorzystaniu synchronizacji danych.

Analiza ruchu sieciowego – element, którego użytkownik nie widzi

Jednym z najważniejszych elementów wykrywania podsłuchu jest analiza ruchu sieciowego. To właśnie tutaj pojawiają się pierwsze realne ślady.

Każda aplikacja, która zbiera dane, musi je gdzieś wysłać. Oznacza to:

regularne połączenia z określonymi serwerami

powtarzalne wzorce transmisji

określone godziny aktywności

charakterystyczne pakiety danych

Problem polega na tym, że ruch ten jest zazwyczaj szyfrowany. Dla użytkownika wygląda jak normalna aktywność systemu lub aplikacji. Bez odpowiednich narzędzi nie da się odróżnić zwykłego połączenia od transmisji danych szpiegowskich.

W praktyce dopiero analiza na poziomie sieci pozwala zauważyć anomalie, które nie są widoczne w samym systemie telefonu.

Logi systemowe – gdzie ukryta jest prawda o urządzeniu

Drugim obszarem, który całkowicie wykracza poza możliwości przeciętnego użytkownika, są logi systemowe. To właśnie tam zapisywane są informacje o działaniu aplikacji, usług i procesów.

Analiza logów pozwala:

zidentyfikować nietypowe uruchomienia procesów

wykryć nieautoryzowane aktywności w tle

powiązać zdarzenia z konkretnymi momentami

prześledzić historię działania systemu

To jednak wymaga nie tylko dostępu do danych, ale przede wszystkim ich interpretacji. Sam zapis nie ma wartości, jeśli nie wiadomo, co jest normą, a co odchyleniem.

I tutaj pojawia się największa różnica między „sprawdzeniem telefonu” a jego analizą. Użytkownik widzi listę aplikacji. Specjalista widzi wzorce zachowań.

Podsłuch bez spyware – scenariusz, który najczęściej jest ignorowany

W wielu przypadkach nie znajdujemy żadnego oprogramowania szpiegowskiego. I to jest moment, który dla użytkownika bywa najbardziej zaskakujący.

Analiza prowadzi wtedy w kierunku konta i synchronizacji danych. Wystarczy:

dostęp do maila

dostęp do Apple ID lub Google

jednorazowe zalogowanie się na innym urządzeniu

aby uzyskać dostęp do:

wiadomości

zdjęć

historii lokalizacji

kopii zapasowych

W takim scenariuszu telefon działa prawidłowo, a mimo to dane są dostępne dla osoby trzeciej. To właśnie dlatego wiele osób ma poczucie, że „coś jest nie tak”, ale nie potrafi tego zidentyfikować.

Najczęstsze błędy podczas samodzielnego sprawdzania telefonu

Na tym etapie warto zwrócić uwagę na coś, co ma ogromne znaczenie w praktyce – działania użytkownika mogą utrudnić, a nawet uniemożliwić późniejszą analizę.

Najczęstsze błędy to:

przywracanie telefonu do ustawień fabrycznych

instalowanie wielu aplikacji „antyspyware”

usuwanie podejrzanych aplikacji bez analizy

zmiana haseł bez sprawdzenia, czy ktoś ma dostęp do konta

Każda z tych czynności może zniszczyć ślady, które pozwoliłyby ustalić, co się faktycznie wydarzyło.

W praktyce oznacza to, że użytkownik traci nie tylko możliwość wykrycia podsłuchu, ale również potencjalne dowody, które mogłyby mieć znaczenie np. w sprawie sądowej.

Różnica między sprawdzeniem a analizą – kluczowy moment

To jest moment, który oddziela podejście amatorskie od profesjonalnego.

Sprawdzenie telefonu to:

przegląd aplikacji

kontrola ustawień

intuicyjna ocena sytuacji

Analiza telefonu to:

korelacja danych z wielu źródeł

analiza zachowania systemu w czasie

interpretacja logów i ruchu sieciowego

identyfikacja anomalii, a nie tylko obecności aplikacji

To właśnie dlatego wiele przypadków, które „na pierwszy rzut oka” wyglądają normalnie, w rzeczywistości okazuje się zaawansowaną formą inwigilacji.

Kiedy podejrzenie podsłuchu przestaje być przypadkiem

W praktyce operacyjnej istnieje wyraźna granica między intuicją a realnym zagrożeniem. Do pewnego momentu użytkownik ma jedynie wrażenie, że „coś jest nie tak”. Natomiast w chwili, gdy zaczynają pojawiać się powtarzalne zależności, sprawa przestaje mieć charakter subiektywny.

Kluczowe znaczenie ma korelacja zdarzeń. Nie pojedynczy sygnał, ale ich powtarzalność i spójność. Jeżeli informacje przekazywane w prywatnych rozmowach zaczynają funkcjonować poza telefonem, jeżeli decyzje użytkownika są przewidywane przez osobę trzecią lub jeśli pojawia się wiedza, której nie da się racjonalnie wyjaśnić, mamy do czynienia z sytuacją wymagającą analizy, a nie interpretacji.

Na tym etapie pytanie nie brzmi już „czy ktoś mnie podsłuchuje”, lecz „w jaki sposób uzyskano dostęp do danych i jaki jest jego zakres”.

Czas jako czynnik krytyczny w analizie telefonu

Jednym z najbardziej niedocenianych elementów całego procesu jest czas. Systemy mobilne nie są projektowane jako narzędzia do archiwizacji zdarzeń, lecz do bieżącego działania. Oznacza to, że dane diagnostyczne mają charakter tymczasowy.

Logi systemowe są rotowane, historia zdarzeń nadpisywana, a część aktywności w ogóle nie jest przechowywana w sposób dostępny dla użytkownika. W praktyce oznacza to, że im później rozpocznie się analiza, tym mniej danych pozostaje do dyspozycji.

Dodatkowo w sytuacjach, w których mamy do czynienia z aktywnym dostępem do danych, istnieje realne ryzyko modyfikacji zachowania drugiej strony. Osoba posiadająca dostęp może ograniczyć aktywność, zmienić sposób działania lub całkowicie usunąć ślady, gdy tylko zorientuje się, że sytuacja jest analizowana.

Z tego powodu zwlekanie działa zawsze na niekorzyść osoby, której dotyczy problem.

Zakres naruszenia – element, który decyduje o skali problemu

Wykrycie podsłuchu lub nieautoryzowanego dostępu jest dopiero początkiem. Kluczowe znaczenie ma ustalenie zakresu naruszenia, czyli odpowiedź na pytanie, jakie dane były dostępne i przez jaki czas.

W zależności od scenariusza może to oznaczać:

dostęp do bieżącej komunikacji (wiadomości, rozmowy)

dostęp do archiwalnych danych (backupy, zdjęcia, dokumenty)

dostęp do lokalizacji i historii przemieszczania się

dostęp do kont powiązanych i dalszą eskalację uprawnień

To właśnie ten element decyduje o realnych konsekwencjach. W sprawach prywatnych oznacza to naruszenie relacji i poufności komunikacji. W sprawach biznesowych – potencjalne straty finansowe, wyciek informacji lub utratę przewagi konkurencyjnej.

Dlatego profesjonalna analiza nie kończy się na identyfikacji mechanizmu. Ona musi określić skalę zdarzenia.

Najbardziej zaawansowane przypadki – brak jakichkolwiek objawów

Z perspektywy technicznej najtrudniejsze przypadki to te, w których telefon funkcjonuje w pełni prawidłowo. Nie występują żadne anomalie w działaniu systemu, brak jest podejrzanych aplikacji, a użytkownik nie obserwuje niczego, co można by uznać za objaw.

W takich sytuacjach inwigilacja odbywa się poza urządzeniem. Dotyczy kont, synchronizacji danych lub zewnętrznych punktów dostępu. Telefon jest jedynie źródłem danych, a nie miejscem ich przechwytywania.

To właśnie dlatego próby wykrycia podsłuchu poprzez analizę samego urządzenia bardzo często kończą się błędnym wnioskiem, że „nic się nie dzieje”. W rzeczywistości problem istnieje, ale znajduje się poza zakresem widoczności użytkownika.

Granica skuteczności działań własnych

Każda próba samodzielnego sprawdzenia telefonu ma swoją granicę. Użytkownik operuje na poziomie interfejsu i dostępnych ustawień, natomiast realne mechanizmy działania systemu znajdują się znacznie głębiej.

W pewnym momencie dalsze działania nie zwiększają wiedzy, a jedynie generują chaos informacyjny. Instalowanie kolejnych aplikacji, zmiany ustawień czy przywracanie systemu mogą wręcz utrudnić późniejszą analizę poprzez utratę danych diagnostycznych.

Z tego powodu kluczowe jest rozpoznanie momentu, w którym problem przestaje być „do sprawdzenia”, a zaczyna wymagać analizy.

Podsumowanie

Podsłuch w telefonie nie jest dziś zjawiskiem, które można zidentyfikować na podstawie pojedynczego objawu. Jest to proces oparty na dostępie do danych, wykorzystaniu mechanizmów systemowych oraz synchronizacji informacji.

Największym błędem jest próba uproszczenia tego zagadnienia i sprowadzenia go do prostych testów lub aplikacji. W rzeczywistości mamy do czynienia z problemem wymagającym analizy na poziomie technicznym, a nie intuicyjnym.

W sytuacjach, w których pojawiają się realne przesłanki, kluczowe znaczenie ma szybka reakcja, zachowanie danych oraz właściwa interpretacja zdarzeń.

📞 Kontakt

Jeśli chcesz sprawdzić swój telefon w sposób profesjonalny:

📞 +48 786 636 927

Biuro Detektywistyczne Arcanum

Pełna dyskrecja, analiza techniczna, raport możliwy do wykorzystania w sądzie

det. Piotr Nowak

specjalista ds. cyberbezpieczeństwa

Biuro Detektywistyczne Arcanum