Wykrywanie podsłuchów po włamaniu. Co sprawdzić w firmie, instytucji lub mieszkaniu | Arcanum

- 15 lut

- 7 minut(y) czytania

Włamanie do firmy, instytucji czy mieszkania bardzo często oceniane jest wyłącznie przez pryzmat strat materialnych. Tymczasem z punktu widzenia bezpieczeństwa informacji kluczowe pytanie brzmi inaczej: czy po naruszeniu obiektu nadal mamy kontrolę nad środowiskiem, w którym prowadzimy rozmowy i przetwarzamy informacje. Fizyczny dostęp osoby trzeciej do pomieszczeń i infrastruktury zawsze oznacza potencjalną możliwość ingerencji, nawet jeśli na pierwszy rzut oka nic nie zostało skradzione.

Właśnie dlatego wykrywanie podsłuchów po włamaniu nie jest działaniem „na zapas”, lecz logiczną reakcją na incydent bezpieczeństwa. Naruszenie obiektu to moment, w którym należy przestać myśleć wyłącznie o tym, co zniknęło, i zacząć analizować, co mogło zostać pozostawione.

Włamanie to nie tylko kradzież. Jakie mogą być prawdziwe cele?

W praktyce operacyjnej włamania rzadko są jednorodne. Część z nich ma charakter chaotyczny i nastawiony na szybki zysk, jednak coraz częściej spotyka się działania selektywne, precyzyjne i pozbawione widocznych śladów pośpiechu. W takich przypadkach celem nie musi być sprzęt ani gotówka, lecz informacja.

Dla firm i instytucji dostęp do rozmów, dokumentów czy strategii bywa znacznie cenniejszy niż fizyczne przedmioty. W środowisku prywatnym mogą to być informacje osobiste, sprawy rodzinne lub dane wrażliwe. Brak kradzieży nie jest więc dobrą wiadomością samą w sobie. Może oznaczać, że włamanie miało charakter rozpoznawczy albo było elementem szerszego planu.

Szczególną ostrożność powinny wzbudzać sytuacje, w których naruszone zostały konkretne pomieszczenia – gabinety, sale spotkań, sypialnie, archiwa – przy jednoczesnym braku zainteresowania innymi obszarami obiektu. Taka selektywność bardzo rzadko bywa przypadkowa.

Jakie urządzenia mogą zostać pozostawione po włamaniu?

Współczesne urządzenia inwigilacyjne nie przypominają prostych nadajników, które stale wysyłają sygnał radiowy. Z technicznego punktu widzenia byłoby to rozwiązanie łatwe do wykrycia i mało skuteczne. Dlatego nowoczesne podsłuchy projektowane są tak, aby minimalizować swoją wykrywalność.

Po włamaniu potencjalnym zagrożeniem mogą być urządzenia, które:

rejestrują dźwięk lokalnie i nie emitują sygnału w czasie spoczynku,

aktywują się tylko w określonych warunkach, na przykład podczas rozmowy,

transmitują dane okresowo, w nieregularnych odstępach czasu,

wykorzystują istniejącą infrastrukturę obiektu, zamiast własnych nadajników.

Z tego powodu brak wykrytego sygnału radiowego tuż po włamaniu nie oznacza, że środowisko jest bezpieczne. Oznacza jedynie, że w danym momencie nic aktywnie nie nadawało. To zasadnicza różnica, która często bywa pomijana w amatorskich ocenach sytuacji.

Co można sprawdzić samodzielnie bezpośrednio po włamaniu?

Po incydencie naturalna jest chęć szybkiego przywrócenia normalności. Z punktu widzenia analizy bezpieczeństwa jest to jednak moment, w którym warto się zatrzymać i podejść do sytuacji metodycznie. Samodzielne działania nie zastąpią profesjonalnej procedury, ale mogą pomóc w uporządkowaniu sytuacji.

Pierwszym krokiem powinna być spokojna analiza zdarzenia. Należy ustalić, które pomieszczenia zostały naruszone, jak długo włamywacz mógł przebywać w obiekcie oraz do jakich elementów technicznych miał dostęp. Im bardziej precyzyjny i ograniczony był zakres działania, tym większe znaczenie ma dalsza analiza.

Kolejnym etapem jest świadoma inspekcja wizualna. Nie chodzi o chaotyczne przeszukiwanie, lecz o zwrócenie uwagi na zmiany w stosunku do stanu sprzed włamania. Nielogiczne ingerencje w instalacje, nowe elementy zasilania, ślady manipulacji przy zabudowach czy urządzeniach technicznych powinny zostać odnotowane. Same w sobie nie są dowodem inwigilacji, ale stanowią sygnał ostrzegawczy, którego nie wolno ignorować.

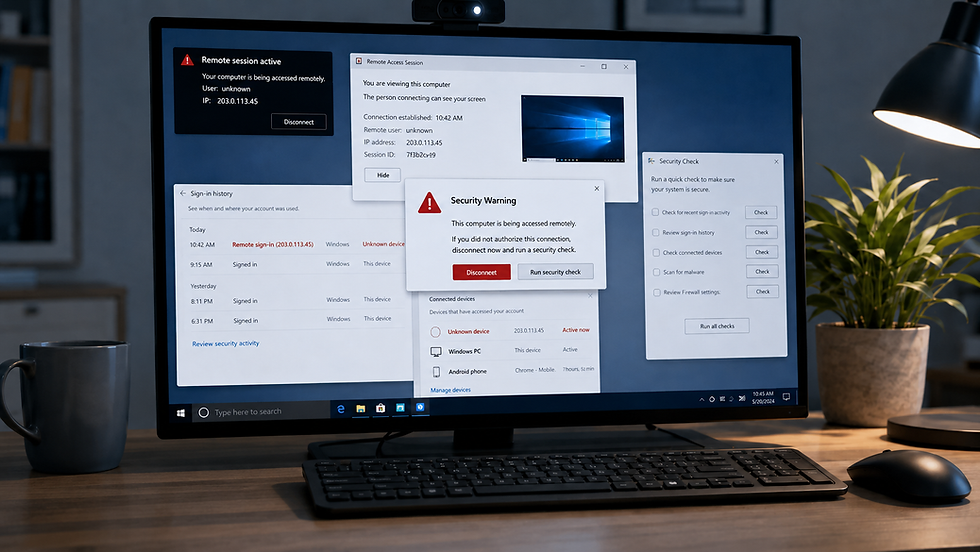

W środowisku firmowym lub instytucjonalnym warto również sprawdzić, czy po włamaniu nie pojawiły się nietypowe zachowania infrastruktury – nieznane urządzenia w sieci, zmiany konfiguracji czy aktywność systemów poza normalnymi godzinami pracy. To nadal działania wstępne, ale pozwalają wychwycić najbardziej oczywiste anomalie.

Dlaczego samodzielne sprawdzenie po włamaniu ma swoje granice?

Na tym etapie trzeba jasno powiedzieć, że działania samodzielne kończą się bardzo szybko. Bez specjalistycznego sprzętu i procedury nie ma możliwości wykrycia elektroniki pasywnej, urządzeń ukrytych w zabudowie ani elementów zintegrowanych z instalacjami. Nie da się również ocenić, czy infrastruktura cyfrowa została wykorzystana jako kanał inwigilacji.

Największym zagrożeniem po włamaniu nie jest więc sam brak wiedzy, lecz fałszywe poczucie bezpieczeństwa, które pojawia się, gdy „nic nie widać” i „nic nie nadaje”. Z technicznego punktu widzenia to brak danych, a nie dowód, że zagrożenie nie istnieje.

Dlaczego samodzielne sprawdzenie po włamaniu bardzo często zawodzi?

Po włamaniu wiele osób ma naturalną potrzebę szybkiego uspokojenia sytuacji. Jeżeli po pobieżnym sprawdzeniu „nic nie widać”, łatwo uznać, że zagrożenie nie istnieje. Z technicznego punktu widzenia jest to jednak jeden z najbardziej ryzykownych momentów w całym procesie. Samodzielne sprawdzenie po włamaniu rzadko zawodzi dlatego, że zostało wykonane niedbale. Zawodzi dlatego, że opiera się na narzędziach i obserwacjach, które nie są w stanie odpowiedzieć na kluczowe pytania.

Największym problemem jest mylenie braku wykrycia z brakiem zagrożenia. W rzeczywistości są to dwie zupełnie różne rzeczy. Brak wykrycia oznacza jedynie, że w ramach bardzo ograniczonego zakresu działań nie natrafiono na coś oczywistego. Nie oznacza, że środowisko zostało realnie sprawdzone.

Po włamaniu sytuacja jest szczególna, ponieważ osoba trzecia miała czas i możliwość działania w warunkach braku nadzoru. To diametralnie zmienia punkt wyjścia w porównaniu do rutynowych sprawdzeń wykonywanych „profilaktycznie”.

Ograniczenia techniczne amatorskich metod po włamaniu

Najczęściej stosowane samodzielnie metody opierają się na trzech filarach: obserwacji wizualnej, prostym skanowaniu sygnału oraz subiektywnej ocenie zachowania urządzeń i infrastruktury. Każdy z tych elementów ma swoje zastosowanie, ale tylko jako fragment szerszego procesu.

Obserwacja wizualna pozwala wychwycić oczywiste ingerencje, jednak nie daje żadnej odpowiedzi w przypadku urządzeń ukrytych w zabudowie, instalacjach czy elementach technicznych. Nowoczesne urządzenia inwigilacyjne są projektowane tak, aby nie rzucać się w oczy i wykorzystywać przestrzenie, do których użytkownik nie zagląda na co dzień.

Skanowanie sygnału radiowego, często postrzegane jako kluczowa metoda, również ma poważne ograniczenia. Po pierwsze, wykrywa wyłącznie urządzenia aktywnie nadające w danym momencie. Po drugie, środowiska firmowe i instytucjonalne charakteryzują się bardzo złożonym tłem radiowym, które generuje liczne fałszywe wskazania. Bez doświadczenia i możliwości interpretacji wyników łatwo uznać przypadkowy sygnał za zagrożenie albo, co gorsza, przeoczyć rzeczywisty problem.

Subiektywna ocena zachowania urządzeń czy infrastruktury również bywa myląca. Zmiany w pracy systemów, zakłócenia czy niestabilność sieci mogą mieć wiele przyczyn niezwiązanych z inwigilacją. Bez korelacji danych takie obserwacje prowadzą raczej do domysłów niż do wniosków.

Dlaczego „nic nie znaleziono” bywa najgorszym możliwym wnioskiem?

Po włamaniu najbardziej niebezpiecznym momentem jest sytuacja, w której samodzielne sprawdzenie kończy się przekonaniem, że wszystko jest w porządku. Taki wniosek często prowadzi do zaniechania dalszych działań i powrotu do normalnego funkcjonowania w środowisku, które mogło zostać naruszone.

Z technicznego punktu widzenia brak wykrycia oznacza jedynie brak informacji. Nie daje odpowiedzi na pytania:

czy w obiekcie znajduje się elektronika pasywna,

czy urządzenie nie aktywuje się tylko okresowo,

czy infrastruktura nie została wykorzystana jako nośnik danych,

czy ingerencja nie miała charakteru przygotowawczego.

W praktyce wiele przypadków inwigilacji wychodzi na jaw dopiero po czasie, gdy skutki są już trudne do odwrócenia. Po włamaniu okno czasowe na rzetelną analizę jest stosunkowo krótkie, ponieważ każda zmiana w obiekcie utrudnia późniejsze ustalenia.

Jak wygląda profesjonalna procedura wykrywania podsłuchów po włamaniu?

Profesjonalne wykrywanie podsłuchów po włamaniu różni się zasadniczo od rutynowego „sprawdzenia”. Punktem wyjścia nie jest sprzęt, lecz analiza incydentu. Kluczowe jest ustalenie, jakie były możliwości działania osoby trzeciej i jakie scenariusze inwigilacji są w danym przypadku realistyczne.

Dopiero na tej podstawie dobiera się metody i kolejność działań. Wykorzystuje się technologie pozwalające wykrywać samą obecność elektroniki, a nie tylko jej aktywność. Analiza widma sygnałów nie polega na szukaniu „czegokolwiek”, lecz na identyfikowaniu anomalii w kontekście konkretnego środowiska. Inspekcja techniczna pozwala sprawdzić zabudowy i instalacje bez ich niszczenia, a elementy termiczne mogą ujawnić urządzenia pracujące w tle, nawet jeśli nie nadają sygnału.

Istotnym elementem procedury po włamaniu jest również analiza warstwy cyfrowej. Fizyczny dostęp do obiektu często oznacza możliwość ingerencji w sieć, systemy lub urządzenia końcowe. Bez uwzględnienia tego aspektu obraz sytuacji pozostaje niepełny.

Dlaczego czas po włamaniu ma znaczenie?

Każdy dzień, który mija od incydentu, zmniejsza możliwość rzetelnej analizy. Przestawianie mebli, naprawy, modernizacje czy zmiany konfiguracji infrastruktury wprowadzają dodatkowe zmienne, które utrudniają interpretację wyników. Z tego powodu wykrywanie podsłuchów po włamaniu powinno być przeprowadzone jak najszybciej, zanim środowisko ulegnie dalszym zmianom.

Kiedy wykrywanie podsłuchów po włamaniu jest konieczne, a nie tylko „rozsądne”?

Nie każde włamanie automatycznie oznacza instalację urządzeń inwigilacyjnych. Są jednak sytuacje, w których brak profesjonalnego sprawdzenia po incydencie jest realnym błędem decyzyjnym. Dotyczy to przede wszystkim środowisk, w których informacja ma wymierną wartość – biznesową, prawną lub osobistą.

W firmach i instytucjach wykrywanie podsłuchów po włamaniu staje się konieczne zawsze wtedy, gdy w naruszonych pomieszczeniach prowadzone są rozmowy strategiczne, przetwarzane są dane wrażliwe lub zapadają decyzje mające wpływ na sytuację prawną czy finansową organizacji. W takich przypadkach brak widocznych strat materialnych nie zmniejsza ryzyka – wręcz przeciwnie, może je zwiększać.

W środowisku prywatnym podobna logika dotyczy mieszkań, w których przechowywane są dokumenty, prowadzone rozmowy o charakterze poufnym lub toczą się spory rodzinne czy majątkowe. Jeżeli włamanie było selektywne albo dotyczyło konkretnych pomieszczeń, pozostawienie sprawy bez dalszej analizy oznacza funkcjonowanie w stanie niepewności.

Jak wygląda profesjonalne wykrywanie podsłuchów po włamaniu w praktyce?

Profesjonalne wykrywanie podsłuchów po włamaniu nie polega na szybkim „sprawdzeniu”, lecz na uporządkowanej procedurze reagowania na incydent bezpieczeństwa. Jej celem nie jest znalezienie urządzenia za wszelką cenę, ale odpowiedź na pytanie, czy środowisko zostało naruszone w sposób umożliwiający inwigilację.

Proces rozpoczyna się od analizy zdarzenia i środowiska – tego, co zostało naruszone, jakie były możliwości działania osoby trzeciej i jakie scenariusze są w danym przypadku realne. Dopiero na tej podstawie dobierane są metody techniczne. Kluczowe znaczenie ma tu możliwość wykrywania samej obecności elektroniki, a nie tylko jej aktywności w danym momencie.

W praktyce oznacza to wykorzystanie wykrywaczy złącz nieliniowych (NLJD), które pozwalają identyfikować elementy półprzewodnikowe nawet wtedy, gdy urządzenie nie nadaje sygnału. Analizatory widma służą do wychwytywania anomalii radiowych w kontekście konkretnego środowiska, a nie do chaotycznego „łapania wszystkiego”. Kamery termowizyjne i inspekcyjne umożliwiają sprawdzanie zabudów, instalacji i przestrzeni technicznych bez ich demontażu.

Istotnym elementem procedury po włamaniu jest również analiza warstwy cyfrowej. Fizyczny dostęp do obiektu bardzo często oznacza możliwość ingerencji w sieć, systemy lub urządzenia końcowe. Dlatego profesjonalne wykrywanie podsłuchów realizowane jest we współpracy z biegłymi o ogólnopolskiej rozpoznawalności z zakresu cyberbezpieczeństwa, co pozwala ocenić sytuację całościowo.

Jak trafnie podkreśla det. Piotr Nowak:„Po włamaniu najgroźniejsze nie jest to, że ktoś coś ukradł, ale że mógł zostawić po sobie coś, czego nie widać.”

Dlaczego procedura ma większe znaczenie niż sam sprzęt?

Wiele firm reklamuje się posiadaniem „profesjonalnego sprzętu”. Sam sprzęt jednak nie rozwiązuje problemu, jeżeli nie towarzyszy mu procedura i odpowiedzialność za wnioski. Wykrywanie podsłuchów po włamaniu wymaga nie tylko narzędzi, ale także doświadczenia w interpretacji wyników oraz umiejętności łączenia danych z różnych źródeł.

Pozorne sprawdzenie często kończy się komunikatem „nic nie wykryto”, bez określenia, co dokładnie zostało sprawdzone, czego nie dało się zweryfikować i jakie ryzyka pozostają. Profesjonalna procedura odpowiada na te pytania i pozwala podjąć świadome decyzje co do dalszych działań.

FAQ – wykrywanie podsłuchów po włamaniu

Czy po włamaniu naprawdę mogą zostać podsłuchy?

Tak. Fizyczny dostęp do obiektu daje możliwość instalacji urządzeń inwigilacyjnych, także takich, które nie emitują sygnału i są trudne do wykrycia amatorskimi metodami.

Czy warto sprawdzić obiekt, jeśli po włamaniu nic nie zginęło?

Tak, zwłaszcza gdy naruszone zostały konkretne pomieszczenia lub instalacje. Brak kradzieży nie wyklucza działań ukierunkowanych na pozyskanie informacji.

Jak szybko po włamaniu wykonać wykrywanie podsłuchów?

Im szybciej, tym lepiej. Każda zmiana w obiekcie po incydencie utrudnia późniejszą analizę i interpretację wyników.

Czy policja sprawdza podsłuchy po włamaniu?

Nie w ramach standardowych czynności. Wykrywanie podsłuchów wymaga specjalistycznych narzędzi i procedur, które nie są elementem rutynowego postępowania.

Czy samodzielne sprawdzenie po włamaniu ma sens?

Może pomóc w zauważeniu oczywistych ingerencji, ale nie daje pełnej odpowiedzi. Bez profesjonalnych narzędzi nie da się wykluczyć obecności elektroniki pasywnej ani zaawansowanych metod inwigilacji.

Kontakt – kiedy chcesz odzyskać kontrolę, a nie tylko spokój

Jeżeli po włamaniu zależy Ci nie na domysłach, lecz na realnej ocenie bezpieczeństwa, wykrywanie podsłuchów powinno opierać się na procedurze, doświadczeniu i pełnej odpowiedzialności za wnioski.

📞 +48 786 636 927